Questo articolo era inizialmente parte della guida per Thunderbird ma era troppo lungo e ho dovuto dargli un intervento a sé stante.

Cerco di guidare attraverso l’installazione, la configurazione e l’utilizzo di Enigmail e dei key server.

Enigmail è un plugin che rende l’utilizzo di openpgp facile e automagico.

Enigmail si appoggia a gnupg per tutta la gestione delle chiavi e i processi di criptazione/decriptazione (in pratica: per tutto).

Dall’ultima versione di enigmail serve avere gnupg2, che a volte nelle distro GNU/Linux è incluso, altrimenti basta un facile

apt-get install gnupg2

Utenti di altri sistemi operativi dovrebbero poter seguire le istruzioni sul sito.

Andiamo nella pagina degli addons

E cerchiamo nella barra enigmail. Il primo risultato dovrebbe essere quello che cerchiamo. Clicchiamo su installa

oppure

apt-get install enigmail

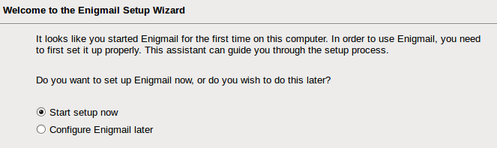

Al riavvio ci verrà chiesto se impostare ora Enigmail. Perché no.

Quale tipo di configurazione usare? Andiamo per la standard, nel dubbio.

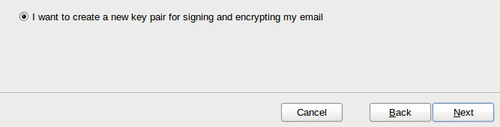

A questo punto non abbiamo ancora creato nessuna chiave, quindi la scelta obbligata è di generare una nuova coppia di chiavi

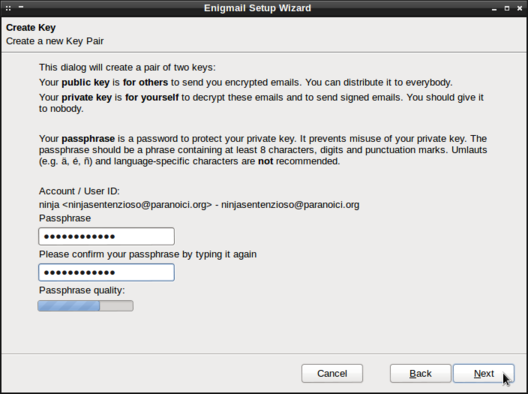

Questo è un punto critico. OpenPGP è un ottimo metodo di criptazione e l’unico vero punto debole è la vostra password. Sceglietela con cura e state molto attenti a non dimenticarla, perché non ci sarà modo di recuperarla in seguito.

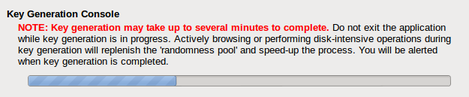

Ci siamo, ora sta generando per noi le chiavi. Fatevi un caffè e sgranchitevi le gambe.

Vi chiederà poi se generare un revoke certificate, nel caso in cui doveste avere compromessa la vostra chiave. Generatelo, andate aventi e fatto, ora avete enigmail e una coppia di chiavi, complimenti! Potete progettare e organizzare i vostri nuovi attentati con parecchia sicurezza in più.

La criptazione non funziona però se solo noi sappiamo le nostre chiavi, o se non conosciamo quelle degli altri.

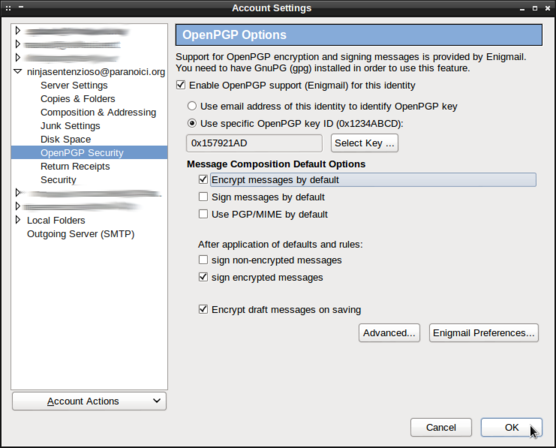

Intanto attiviamo OpenPGP per il nostro account e colleghiamo una chiave in maniera univoca.

Per farlo andiamo in Preferenze > OpenPGP Security , mettiamo la spunta a “enable OpenPGP support” e diciamogli di usare una chiave specifica. Ci sono anche alcune impostazioni molto chiare.

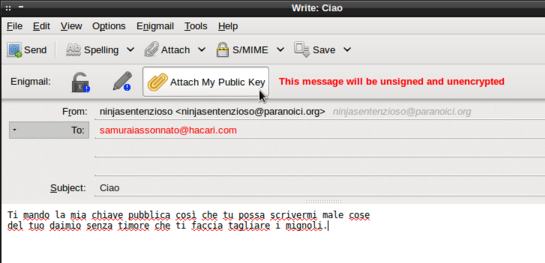

Ora possiamo scrivere ai nostri fidi complici e allegare alla mail la nostra chiave. Per farlo basta cliccare su “allega la mia chiave pubblica” nella toolbar di enigmail.

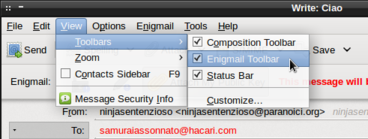

Qualora non doveste vederla, basta andare su view > toolbars > enigmail toolbar

Possiamo volendo anche solo copiare e incollare la chiave nella mail, o su una pagina (la mia chiave pubblica ad esempio è alla pagina “Contattami”).

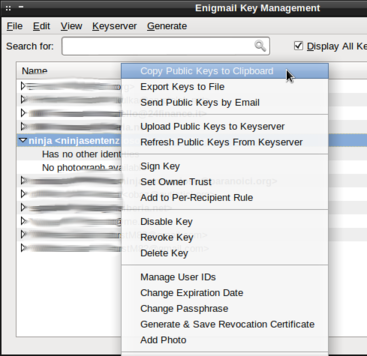

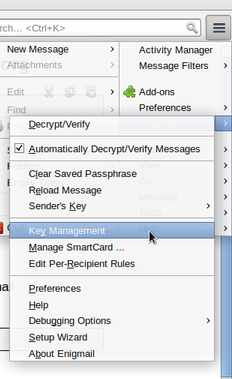

Per copiare la chiave andiamo nel menu a destra Enigmail > key management

clicchiamo con il tasto destro sulla nostra chiave e copiamola nella clipboard. Notate anche come nel menu ci siano già altre utili opzioni come “invia via email”, “esporta su file” ecc.

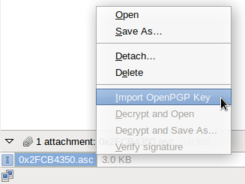

Una chiave può essere ricevuta come allegato ad una mail. In quel caso cliccate sull’allegato con il tasto destro e “Import OpenPGP key”

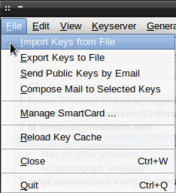

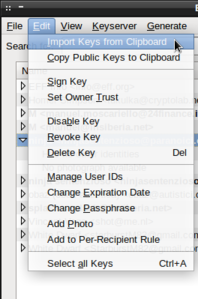

Oppure possiamo averla trovata da qualche parte e copiata. Per aggiungerla in questo caso andiamo, come prima per copiare la nostra, su Enigmail > Key management > Edit > Import from clipboard

Oppure possiamo avere un file.

In questo caso stesso pannello ma File > Import keys from file

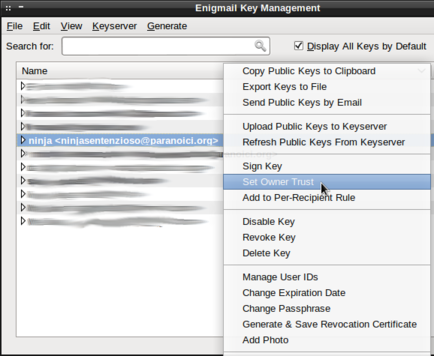

È buona prassi, quando possibile, accertarci che la persona di cui abbiamo la chiave sia proprio lei, ad esempio facendo una telefonata, o chiedendolo di persona.

Una volta sicuri possiamo salvare la cosa andando su Enigmail > Key management e cliccando con il tasto destro su di una chiave set owner’s trust. Ci sono cinque livelli molto autoesplicativi , da “non mi fido per niente” a “mi farei operare da lui a cuore aperto”. Oppure possiamo firmare quella chiave.

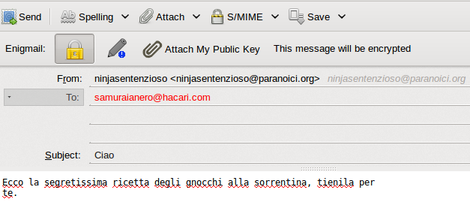

Una volta che la chiave pubblica di qualcuno è aggiunta a gpg criptare è una faccenda davvero da poco.

Clicchiamo su Write mail e apriamo la toolbar di enigmail.

Enormi svettano le icone:

– Se il lucchetto è giallo allora stiamo criptando. Se è grigio no.

– Se la matitina è gialla allora stiamo firmando il messaggio. Se è grigia no.

– Se non è abbastanza chiaro a lato c’è anche scritto un sunto.

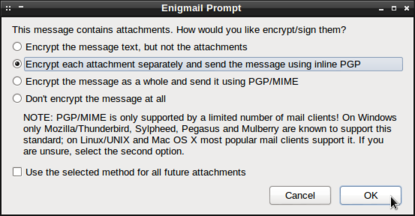

In caso avessimo degli allegati ci verrà chiesto al momento dell’invio come vogliamo criptarli.

Criptandole separatamente con PGP/MIME sarà più facile per i client decriptare la mail, ma i nomi dei file saranno in chiaro. Con una criptazione inline tutto è criptato come un unico blocco, più sicuro ma meno riconosciuto.

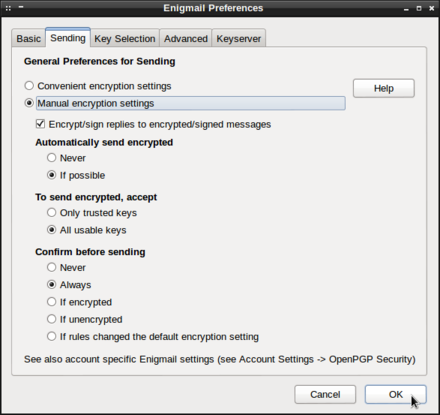

Per fare in modo che enigmail cripti o meno in maniera predefinita basta andare in Menu > Enigmail > Preferenze e impostare la scheda “Sending”

Quando ci arriva una mail criptata per noi enigmail ci chiederà automaticamente la password e ce la decripterà.

In effetti forse non serviva un capitolo.

Se le persone non conoscono le nostre chiavi come possono scriverci in maniera criptata? E noi come facciamo a sapere quali sono le chiavi pubbliche degli altri?

Ci sono dei server che si occupano solo di questo: tengono le chiavi delle persone che le caricano e permettono di scaricarle.

Enigmail ha già un server predefinito all’installazione, quindi non dovrete preoccuparvi di aggiungerlo.

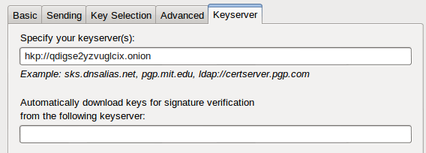

Se usate torbirdy il vostro server predefinito sarà hkp://qdigse2yzvuglcix.onion.

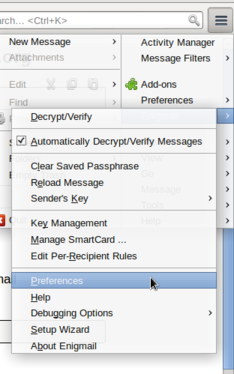

Se volete cambiarlo per qualche motivo andate su Menu > Enigmail > preferenze

E andate alla scheda Keyserver.

Altri possono essere hkp://pgp.mit.edu, o hkp://pool.sks-keyservers.net.

Finché scegliete grossi server non preoccupatevi troppo, di solito sono sincronizzati tra di loro

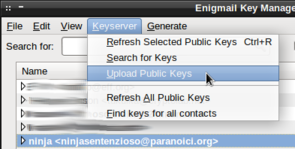

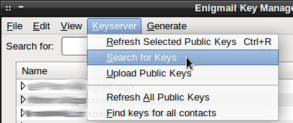

Il tasto Keyserver già menzionato permette di fare le cose più comuni, tra cui anche caricare la propria chiave sul server.

Sempre da quel menu possiamo cercare una chiave singolarmente oppure far cercare chiavi per tutti i contatti presenti nella nostra rubrica.

Attenzione però perché chiunque può caricare chiavi sui server con qualunque nome voglia. Nulla ci dice che una chiave appartiene effettivamente ad una persona. Per questo di solito, vicino alla propria chiave, si mettono il fingerprint e l’ID, che la identificano in maniera univoca.

Non scrivete mai usando chiavi delle quali non siete sicuri. Piuttosto, se proprio non trovate un modo per confermarla, mandate una mail criptata con quella chiave e fate una domanda personale a cui solol’interlocutore può verosimilmente rispondere. Se siete vittima di un attacco man in the middle difficilmente questo terzo incomodo saprà la risposta.